Útočníci použili snáď najbežnejší postup – rozposlanie e-mailov, ktoré mali v prílohe spustiteľný súbor. Aby vyzeral dôveryhodne, príloha sa tvárila ako obyčajný textový dokument Microsoft Word. Šlo o rôzne pozvánky na svadbu alebo o vyjadrenie arménskeho Ministerstva práce a sociálnych vecí.

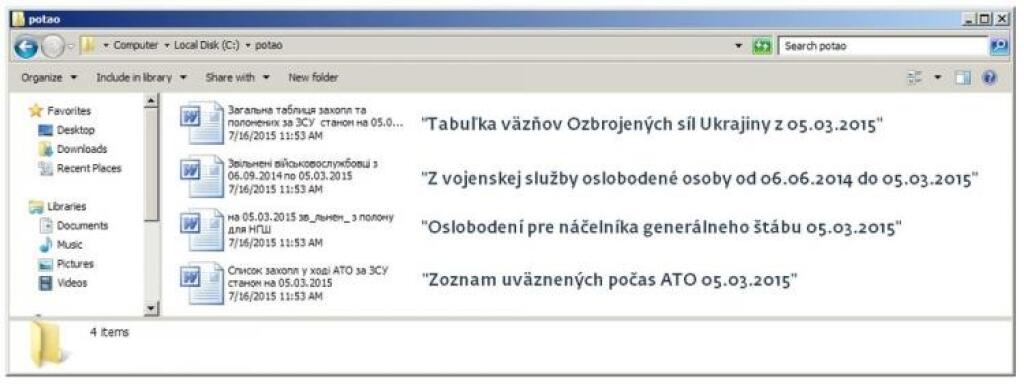

Prípadne mali zasielať správy s tajomnými a zvedavosť vzbudzujúcimi názvami ako „Z vojenskej služby oslobodené osoby“ alebo „Tabuľka väzňov Ozbrojených síl“.

Zdroj: Eset

V e-mailoch pre členov MMM bola zas žiadosť o pripojenie sa do pyramídovej hry s tým, že odosielateľ by rád investoval pol milióna rubľov. Tvorca MMM Sergej Mavrodi už pred tromi rokmi na svojom blogu potvrdil, že neznáma osoba rozosiela poštu z jeho e-mailovej adresy.

Na Ukrajine sa tento malvér zbierajúci heslá a iné citlivé informácie šíri aj zasielaním SMS správ s linkom na škodlivú stránku. Eset Potao ho prvýkrát objavil už pred štyrmi rokmi, najnovšie ho detegoval aj v Gruzínsku a Bielorusku. „Máme dojem, že išlo o veľmi cielený útok, keďže jeho tvorcovia museli poznať celé mená a mobilné čísla svojich obetí,“ vysvetľuje Róbert Lipovský, analytik škodlivého kódu zo spoločnosti Eset.

Potao je podľa Esetu prepojený s ruskou verziou populárneho ale už nejestvujúceho šifrovacieho softvéru TrueCrypt. Zaujímavé bolo aj zistenie, že ak si niekto stiahol tento softvér aj so škodlivými kódom, nebol automaticky infikovaný. To sa stalo len vytypovaným osobám. R. Lipovský sa preto domnieva, že ide o prácu profesionálneho gangu.